IEEE 802.1X認証とは?基本的な認証の仕組みを解説

企業ネットワークにおいて、正規のユーザや端末だけにアクセスを許可する仕組みは、情報セキュリティの基本です。許可されていない端末が社内ネットワークに接続できてしまえば、機密情報の漏洩やデータの改竄といった深刻なリスクにつながります。こうしたリスクへの対策として広く採用されているのが「IEEE 802.1X認証」です。

今回のコラムでは、この認証技術の基本的な仕組みと構成要素、認証方式の違いなどを分かりやすく解説します。

IEEE 802.1X認証とは?その基本を学ぶ

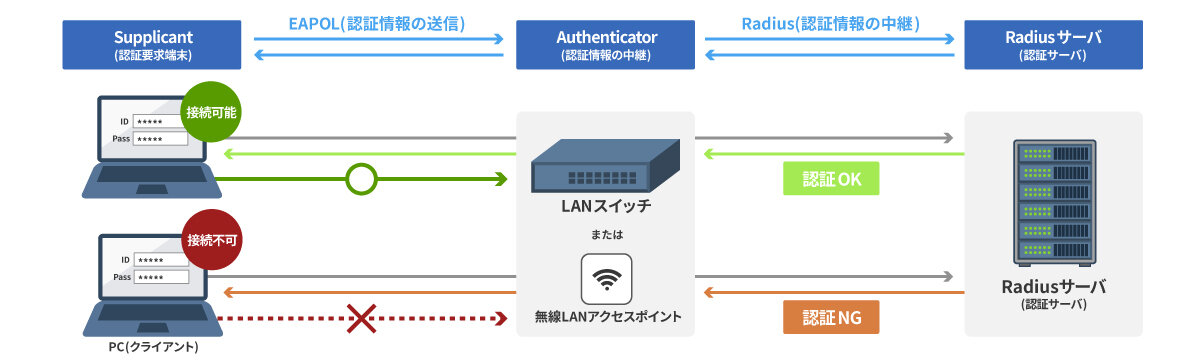

IEEE 802.1X認証は、PCやスマートフォンなどのクライアント側でユーザID/パスワードや証明書等を使い、正規のユーザと確認できた場合だけ、アクセスを許可する認証の仕組みです。不正なユーザや端末が認証無しでネットワークにアクセスすると、IEEE 802.1X認証に対応した有線LANスイッチや無線LANアクセスポイント側で通信を遮断して、社内ネットワークにアクセスさせないようにします。

このことから、IEEE 802.1X認証は、ユーザや端末の認証を行うセキュリティ機能であり、未認証の端末によるネットワークへの接続を制限することで、不正アクセスを防止します。

その大まかな仕組みは上図のように、クライアント側で入力したユーザID/パスワードを、IEEE 802.1X認証に対応したネットワーク機器が外部サーバであるRADIUSサーバへ送信します。RADIUSサーバは、登録されているユーザIDおよびパスワードと照合し、アクセスの可否を判断します。

- ※

ここではユーザIDとパスワードによる認証を例に説明していますが、証明書ベースやデバイス証明書など、多様な認証方式があります。ユーザを介さず、プリンタなどのデバイス自体を認証することも可能です。

IEEE 802.1Xの構成機器における認証の役割

IEEE 802.1X認証は、「クライアント (サプリカント)」、「Authenticator (認証者)」、「認証サーバ (RADIUSサーバ)」の3つの構成要素により、ネットワークへアクセスするユーザや端末の認証を安全に行います。

クライアント (サプリカント)

一般的にPCなどの端末側で、ネットワークに接続したいユーザ側のデバイスを「クライアント」と呼びますが、IEEE802.1X認証のクライアントに関しては、IEEE 802.1X認証に対応したクライアントのことを指します。そして、その対応ソフトウェアを「サプリカント」と呼んでいます。

IEEE 802.1X認証が標準搭載されているデバイスは増えていますが、ソフトウェアが搭載されていない場合、IEEE 802.1Xクライアントソフトウェアを別途用意する必要があります。

クライアントは、Authenticatorからの要求に応じて、EAPOL (Extensible Authentication Protocol over LAN) を使ってユーザIDやパスワード等の認証情報をやり取りし、「LANに接続してよいか」の認証を受けます。

Authenticator (認証者)

有線LANスイッチや無線LANアクセスポイントなど、認証で使用するネットワーク機器を「Authenticator (認証者)」と呼びます。クライアント(PCやタブレットなど)と認証サーバ (RADIUSサーバ) の仲介役を担います。

Authenticatorの役割としては、以下の2つになります。

①クライアントにEAPOL パケットを通して、認証情報を提出するように要求し、認証手続きを開始させる

②クライアントから受け取った情報を認証サーバに確認してもらい、その結果をクライアントに伝達する

- ※

当コラムでは、厳密性を重視して、Authenticator を「認証者」と表記しています。分かりやすさのため、「認証装置」と表記するサイトもありますが、厳密には「認証者 (認証制御を行う役割)」であり、認証判断そのものは認証サーバ (RADIUSサーバ) で行われます。

認証サーバ (RADIUSサーバ)

認証サーバ (RADIUSサーバ) は、認証方式に応じたユーザ情報や証明書情報などを参照できる状態である必要があります。また、Authenticator側には、RADIUS サーバの接続先情報 (IP アドレス、ポート番号、共有鍵など) が正しく設定されている必要があります。

EAPとは何か?EAP認証方式の違い

EAP (Extensible Authentication Protocol) は、IEEE 802.1X認証で使用される認証のフレームワーク (枠組み) です。EAP自体は特定の認証方法ではなく、EAP-TLSやEAP-PEAPなど、様々な認証方式を柔軟に扱えるよう設計されています。IEEE 802.1X認証では、このEAPのメッセージを以下の2つのプロトコルで受け渡します。

EAP認証方式の違い

EAPは複数の認証形式をサポートしています。代表的なEAP認証形式は以下の表の通りです。

| 認証方式 | ユーザを確認する方法 | サーバを確認する方法 |

|---|---|---|

EAP-TLS |

クライアント認証 |

サーバ証明書 (信頼されたCAで検証) |

EAP-PEAP |

ID、パスワード (MD5、GTCなど) |

サーバ証明書 (信頼されたCAで検証) |

EAP-TTLS |

ID、パスワード (PAP、CHAPなど) |

サーバ証明書 (信頼されたCAで検証) |

EAP-MD5 |

ID、パスワード (MD5) |

なし |

表にあるEAP-MD5からEAP-TLSに向かって、セキュリティレベルは高まりますが、比例して運用管理も複雑になります。EAP-MD5からEAP-TLSに向かって、セキュリティレベルは高まりますが、比例して運用管理も複雑になります。EAP-MD5はサーバ証明書による検証がなく中間者攻撃に弱いため、特にWi-Fi環境では推奨されていません。一方、EAP-TLSはクライアント証明書とサーバ証明書の双方を用いるため、最も安全性が高い方式です。導入環境のセキュリティ要件と運用負荷のバランスを考慮して、適切な方式を選択することが重要です。

ポートベースとホストベースのアクセス制御

IEEE 802.1X認証は「ポートベースのアクセス制御規格」です。一方で、メーカーによっては、ネットワーク側の802.1X (ポートベース制御) に加えて、同一ポート配下の端末を個別に識別して認証・制御する機能 (Multi-Auth等) を組み合わせ、「ホストベースのアクセス制御」として統合的なアクセス制御機能を提供している場合があります。

ここでは、「ポートベースのアクセス制御」と「ホストベースのアクセス制御」を紹介し、その仕組みとメリット/デメリットから用途に応じた制御方式の選び方を説明します。

ポートベースのアクセス制御

IEEE 802.1X認証を有線LANスイッチのポート単位で管理する「ポートベース方式」では、802.1Xで端末の認証が成功すると、その端末が接続されているポート自体が Authorized (認証済み) 状態となります。以降、そのポートは通常の通信を許可する状態になり、ネットワークへアクセスできるようになります。

[ポートベース方式のメリット]

1ポートに1台の端末を接続する構成 (PC直結など) の場合、認証された端末のみが通信できるため、アクセス制御をシンプルかつ意図どおりに実現できる点です。

[ポートベース方式のデメリット]

1ポート配下に複数の端末が接続されている場合、ポート単位でアクセス制御を行う仕様上、代表として認証された端末が通過すると、同じポート配下の他の端末もまとめて通信できる可能性があります。そのため、端末ごとの厳密な制御が難しい点がデメリットとして挙げられます。

ホストベースのアクセス制御

IEEE 802.1X認証をホスト (端末) 単位で管理する「ホストベース方式」では、同じ物理ポート配下に複数の端末が接続されている場合でも、有線LANスイッチが各端末を個別のホストとして識別し、それぞれに対して802.1X認証を行います。端末ごとに認証結果 (許可/拒否) が適用されるため、同一ポート配下であっても、認証された端末のみがネットワークへアクセスできるようになります。

[ホストベース方式のメリット]

1ポート配下に複数の端末が接続される構成 (ハブ配下や会議室・教室など) でも、端末ごとに認証とアクセス制御を適用できるため、ユーザ (端末) 単位で厳密にアクセスを管理できる点です。結果として、同一ポート配下に未認証端末が存在しても、認証済み端末の通信だけを許可する運用が可能になります。

[ホストベース方式のデメリット]

端末ごとに認証・制御を行うため、ポートベース方式に比べて有線LANスイッチ側の処理や設定が複雑になりやすく、環境によっては運用負荷が増える可能性があります。また、同一ポート配下で複数端末を識別して制御する前提となるため、機器の機能対応状況や構成 (分岐機器の種類・接続形態) によっては、期待どおりに端末単位の制御ができない場合がある点に注意が必要です。

IEEE 802.1X認証が利用されている実例

IEEE 802.1X認証は、国や学術機関なども推奨する認証方式です。高いセキュリティ要件が求められるネットワークを中心に、実社会の様々な現場で採用されています。

eduroam は教育・研究機関向けの国際無線LANローミング基盤であり、日本では国立情報学研究所 (NII) が eduroam JP として国内運用を行っています。eduroam JP では、利用者認証方式として「IEEE 802.1X に対応した RADIUS を使用する」ことなどが技術基準として定められています。eduroam は、日本を含む世界各国の教育・研究機関で利用されています。

まとめ

IEEE 802.1X認証は、ネットワークの入口で正規のユーザや端末だけを接続させるための仕組みです。ただし、導入すること自体が目的ではなく、運用しながら利用環境に合わせて設定を見直していく必要があります。

802.1X認証をアクセス制御の起点として導入した後は、利用シーンに応じて設定を調整していくことが求められます。例えば、EAP方式はセキュリティの強さと運用負荷のバランスを踏まえて選定し、環境に合わせて段階的に見直していくことが現実的です。また、ポートベース認証/ホストベース認証の選択も、接続構成に応じて使い分ける必要があります。1ポートに1端末を接続する構成ではポートベース認証が運用しやすく、1ポートに複数端末が接続される構成ではホストベース認証が適しています。

802.1X認証を適切に活用するためには、導入後も利用環境や運用方針に応じて設定を継続的に調整し、利便性とセキュリティの両立を図ることが重要です。