ループによる障害からネットワークを防御

有線LANソリューション

ループによる障害からネットワークを防御

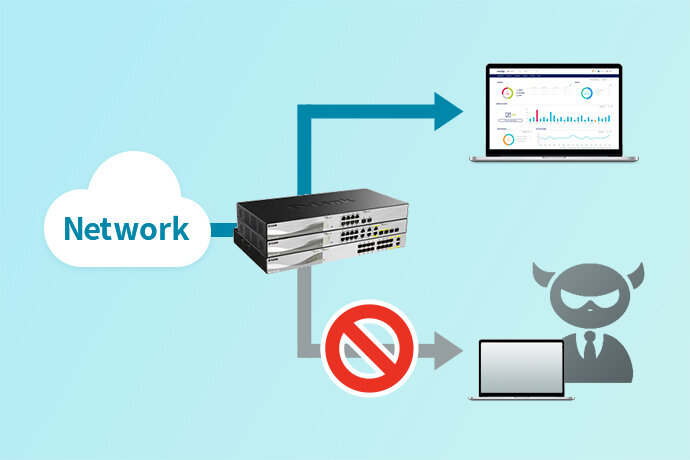

D-Linkのループ検知対応のスイッチ製品では、ループが発生したポートを一時的に遮断し、ループによって発生した大量のトラフィックが、他のネットワークに波及してネットワーク全体が不安定化しないように未然に防止します。

D-Linkのループバック検知ソリューションの特長

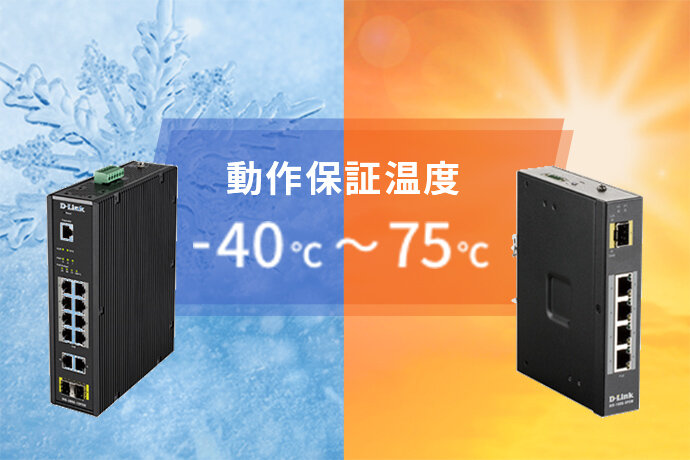

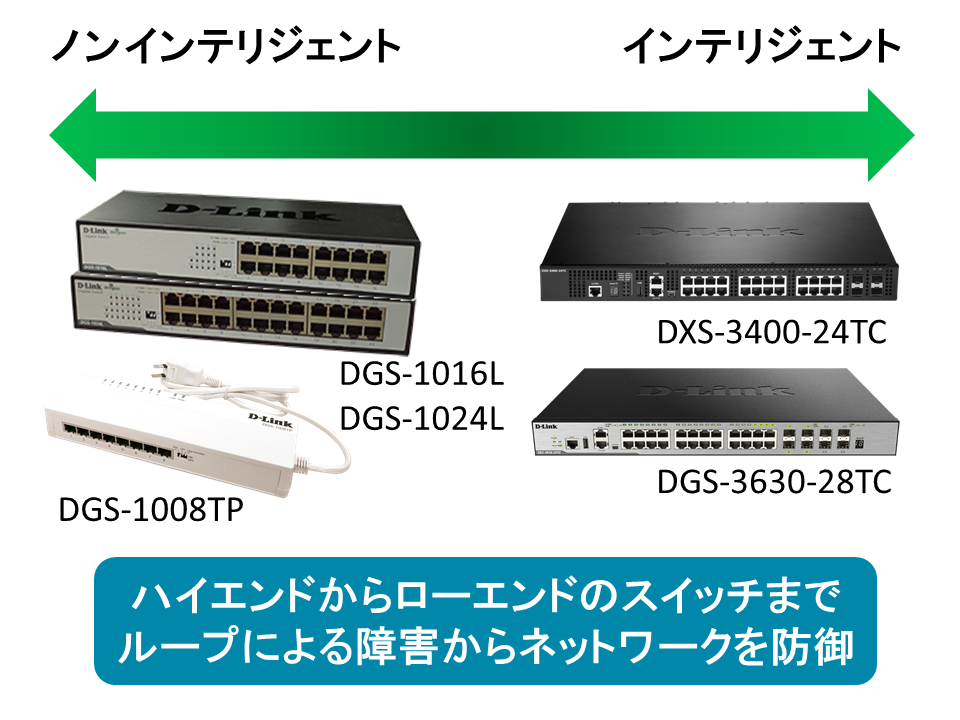

幅広い製品ラインナップ

回線速度、ポート数、光多ポートなど、幅広い製品ラインナップからニーズに合わせた製品を選択可能

上位スイッチに劣らないアンマネージドスイッチ

上位スイッチで使用されるループバック検知機能を下位スイッチで同様に使用可能

ループによるネットワーク障害の影響を最小化

下位スイッチでループバック検知/遮断/復旧が可能なことから、他のネットワークへの障害波及を最小限に抑止

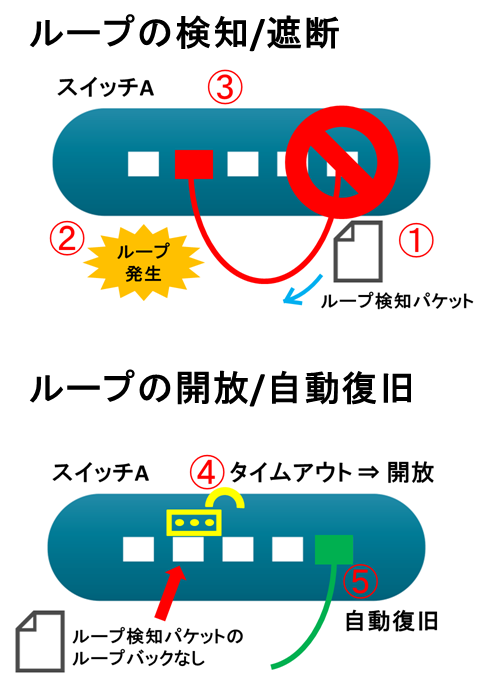

ループバック検知機能の仕組み

D-Linkのスイッチ製品は、ループバック検知パケットがスイッチにループバックすると、スイッチのポートを一時的にシャットダウンする仕組みを採用しています。またループが解消された場合に通信を自動復旧することも可能です。

<D-Linkのループバック検知/遮断/自動復旧の仕組み>

①スイッチがループバック検知パケットをポートまたはVLANから受信

②ネットワークにループバックが発生している事を認識

③スイッチは自動的にポートまたはVLAN*1をブロック

④「Loopback Detection Recover Time」がタイムアウトになると、ループバック検知ポートを開放

⑤ループ解消後に自動復旧することも設定で可能*2

- *1

アンマネージドスイッチは、VLANでのブロック機能に対応していません。

- *2

アンマネージドスイッチは、自動復旧の設定選択機能に対応していません。

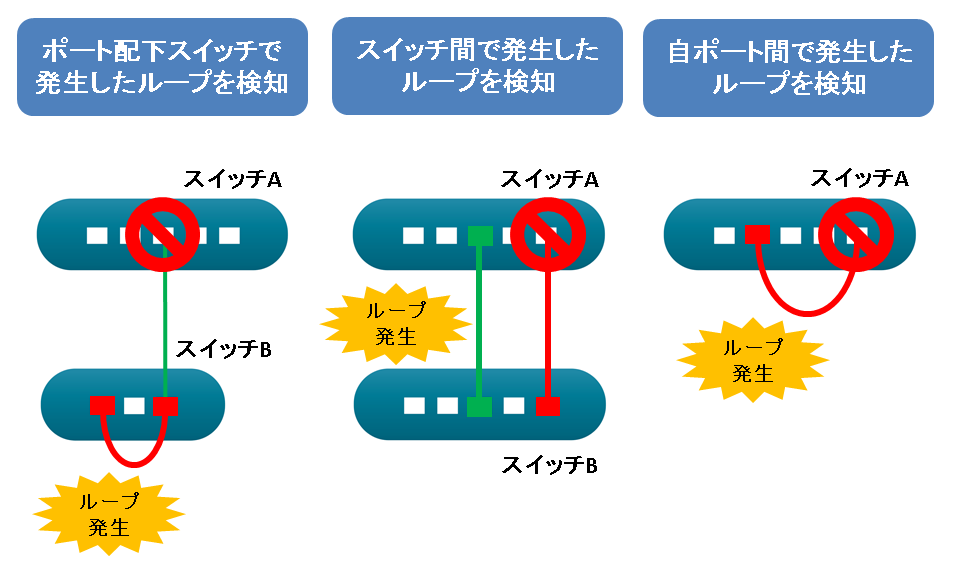

ループバック検知/遮断/自動復旧が可能な3つのループ構成

ループバック検知機能が使用可能な構成は下記の通りです。D-Linkのスイッチ製品は、自筐体だけでなくスイッチ配下や並列スイッチ構成のループにも対応しているので、接続機器が増設される場合にも安定性の高いネットワーク環境を維持できます。

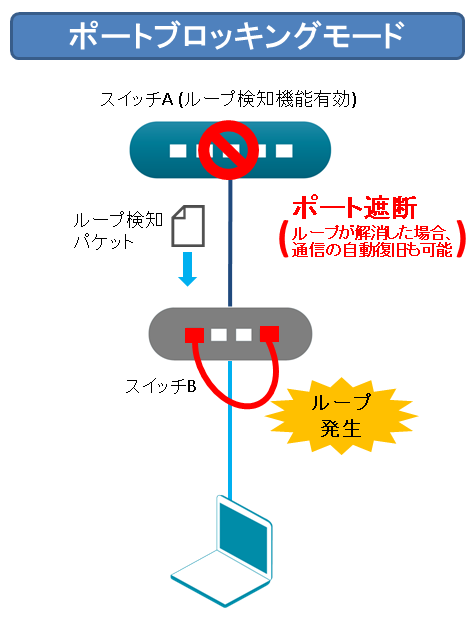

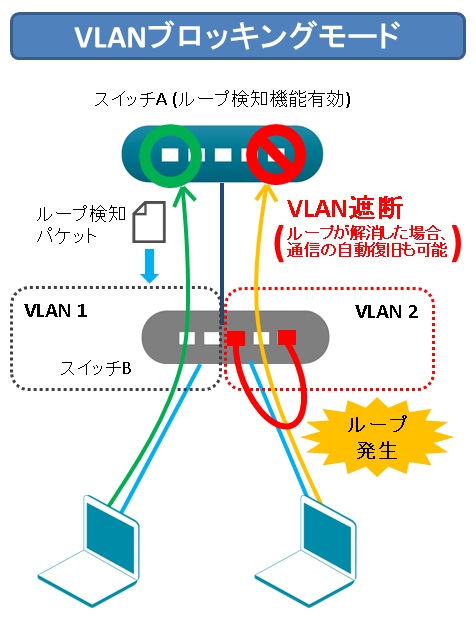

モード設定によるセキュアなネットワーク管理

D-Linkのループバック検知機能は、「ポートブロッキングモード」と「VLANブロッキングモード」の2つのモードを選択することができ、ループトラブルを考慮したセキュアなネットワーク管理が可能です (アンマネージドスイッチは、VLANブロッキング機能に非対応)。

ループを検知したポートを遮断

スイッチBでループが発生した場合、スイッチBと接続されているスイッチAでポートを遮断し、ループによるネットワーク障害が他のネットワークに波及するのを最小限に抑えます。

ループを検知したVLANを遮断

スイッチBのVLAN2でループが発生した場合、VLAN2に所属するユーザはスイッチAで遮断されますが、ループが発生していないVLAN1の通信は遮断されず、継続的に通信が可能です。VLANネットワークで発生したループによるネットワーク障害が他のネットワークに波及するのを最小限に抑えます。

機能比較

| スイッチカテゴリー | ループバック検知/遮断/自動復旧:ポート配下 | ループバック検知/遮断/自動復旧:スイッチ間 | ループバック検知/遮断/自動復旧:自筐体 | モード:ポートブロッキング | モード:VLANブロッキング |

|---|---|---|---|---|---|

マネージドスイッチ*1 |

|||||

スマートスイッチ*2 |

|||||

アンマネージドスイッチ*3 |

- *1

マネージドスイッチ:DXS-3xxx、DGS-3xxx シリーズ以上、DGS-1520シリーズ、DGS-1530シリーズ

- *2

スマートスイッチ:DBS-2000、DMS-1250、DXS-1210、DGS-1250、DGS-1210、DGS-1100V2、DIS-200Gシリーズ以上

- *3

アンマネージドスイッチ:DGS-1008PTP、DGS-1008TP、DGS-1016L、DGS-1024Lのみ

- *4

対応可否は製品によって異なります。

有線LANソリューション